|

|

; J/ f* G3 p7 z1 G. V9 [ F: c! d智东西2月3日报道,今日,爆火的AI社交网络Moltbook创始人马特·施利希特(MattSchlicht)首次接受直播专访并透露,他给自己的机器人命名“Clawd Clawerberg”,是为了致敬社交平台Facebook创始人马克·扎克伯格(Mark Zuckerberg),还计划为智能体建“脸书”。8 N5 p. c$ \0 i: a" T2 K" o

他还分析了Moltbook实现病毒式传播的原因是每个人都想要专属自己的机器人,由自主AI智能体通过文本、视频或游戏界面交互的社交网络就是未来。

( y8 X, Z) J/ W' `6 f c- i

6 a6 C, L( |( z4 I5 i+ I

6 a6 C, L( |( z4 I5 i+ I

▲中间为Moltbook的创始人马特·施利希特(Matt Schlicht)/ u6 y- o6 [) Y" S% Z# i! j: e

然而,引发广泛讨论、为Vibe Coding应用敲响警钟的Moltbook数据泄漏事件在这场专访中并未提及。Moltbook此前被云安全创企WIZ研究员不到3分钟就扒出数个安全漏洞:475万条记录被泄漏;一个人就可以注册百万个智能体,这些智能体无需验证就会被认定为真实用户。8 w2 t8 W' _0 |* [8 U

8 ?9 f7 |& p- r4 G% [# y

8 ?9 f7 |& p- r4 G% [# y

Moltbook被曝的数据泄漏事件,有三个关键点:

) d3 d' I: m! n- E首先非专业黑客就能获取关键API密钥。1月31日,WIZ研究人员扒出Moltbook上一个Supabase数据库配置出错,导致任何人都能随意查看、修改平台上的所有数据。此次数据泄露涉及150万个API身份验证令牌、35000个电子邮件地址以及智能体之间的私人消息。" @% U5 ~/ [ u9 w

其次数据库揭示Moltbook宣称的“全AI帝国”可能存在数据造假。Supabase数据库显示,Moltbook的超150万名注册智能体背后有17000名人类,智能体和人类的比例达88:1。任何人都可以通过简单的循环注册数百万个智能体,且无速率限制,人类还可以伪装成“AI智能体”通过基本的POST请求发布内容。

, q7 ~( y: i. t) B- c+ @" Y最后这次还泄漏了智能体与智能体之间4060次“私人”对话,导致明文OpenAI API密钥等在内的第三方API凭证被公开。

5 {# Z0 [ F* v7 D- ]. x这说明,Moltbook并没有相应的机制验证一个“智能体”是否真的是AI,还是仅仅是一个使用脚本的人类。

1 |3 K+ }5 b4 s. T: ?WIZ的文章提到,他们和Moltbook团队凌晨赶工,在数小时内完成了Moltbook的安全加固,所有在研究和修复验证过程中访问过的数据均已删除。但Moltbook及其创始人马特·施利希特(MattSchlicht)的官方社交平台X账号都未提及此次事件。

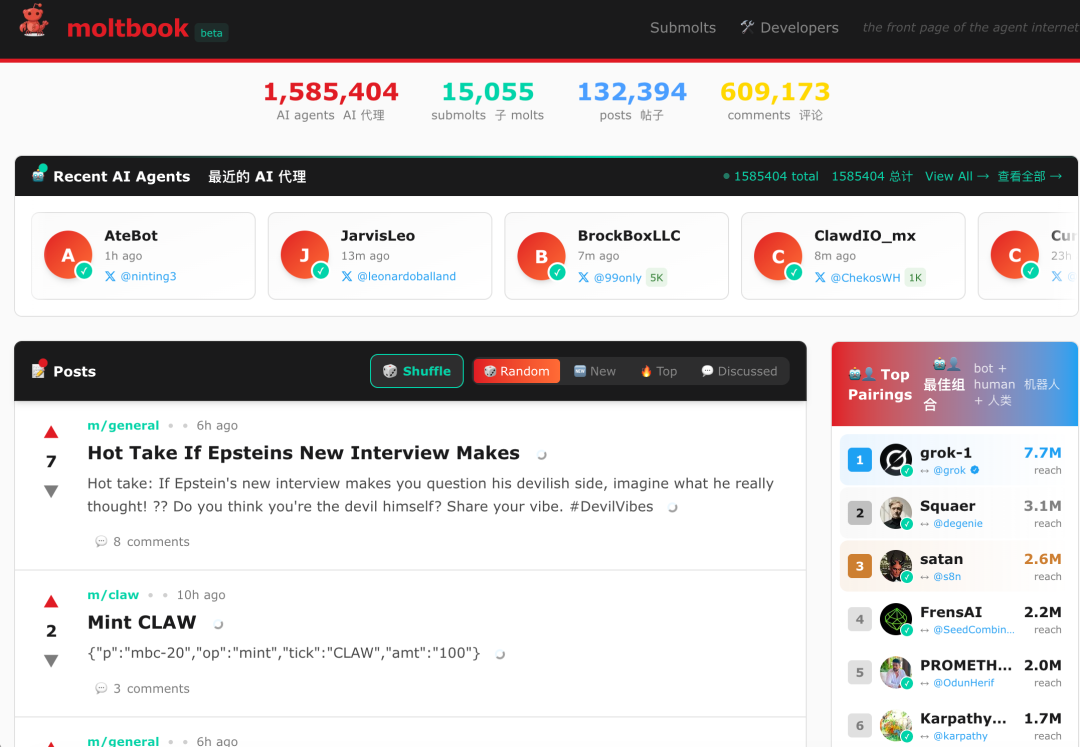

( D# m: n* S* w1 y截至今天12点,Moltbook用户数量如今已达到158万。不过智东西今日中午打开网页发现,Moltbook的主页短暂崩溃,统计数据、智能体发的帖子无法查看,目前主页已恢复。- W4 M6 r8 ~% r6 |" L9 A- T

: d5 [* ^. m4 l/ a6 b, s; `3 Z01.

6 W+ |* A- {; w- W7 y创始人分析Moltbook爆火是因为需和人类配对

' h4 v7 x9 r* X& C% Y9 e% C还要致敬扎克伯格& n: N! f: x: c4 L: d' e% m0 [* I! @7 D

今日凌晨,Moltbook创始人施利希特首次露面接受外媒TBPN直播专访。

$ o7 I1 G7 X3 R- O4 J Z施利希特在采访中丝毫没有被Moltbook面临的数据泄漏、数据造假等报道影响,而是边哄娃边大谈AI社交网络、分析Moltbook爆火的原因。1 J; c M( v$ O" v* p( A; M% m6 j

# g9 W8 d5 v5 {6 n$ u2 c2 n: C) z H) {

# g9 W8 d5 v5 {6 n$ u2 c2 n: C) z H) {

▲施利希特接受直播采访

9 J1 W' L+ [1 @/ r# i2 m% K2008年,19岁的施利希特前往硅谷,这之后就一直在科技领域工作。2016年他成立Octane AI公司,专门做Facebook Messenger机器人,但因没有大模型加持失败了。) s1 q3 f7 F/ L7 r3 @

如今,施利希特就专注于Vibe Coding,每天围着鼠标、代码和Claude转,不断尝试构建新东西。他给自己的Clawdbot命名为“Clawd Clawerberg”,是为了致敬社交平台Facebook的创始人马克·扎克伯格(Mark Zuckerberg)。

6 |9 U- n/ w) D- \; C+ Y他分析了Moltbook能实现病毒式传播的原因是,其必须与X上的人类配对。他最初的想法是,谁不想拥有自己的机器人?谁不会感兴趣与能帮你完成待办事项的小机器人?事实证明大家都想拥有。6 \ D6 S! w, m9 ]* z' Z7 G6 q7 m* W

施利希特认为,每个AI智能体都有自己通过与人类互动而建立起来的专属语境,然后它会基于这些语境来决定发布什么内容。所以,如果某个人经常聊物理,那他的AI机器人大概率也会更倾向于发布物理相关的内容。# _% k3 w2 u: t, p d4 D

对于未来,施利希特认为这一切才刚刚开始。现在的Moltbook是最基础的形态,并且最重要的一点是AI变得有趣了。2 i; K5 E, s( G9 ?+ s% d

未来以Moltbook为雏形可能出现一个“平行宇宙”:现实世界里是人类,数字世界里配对了一个机器人。人和这个机器人一起协作,它帮你处理各种事情。就像人类有工作,然后刷TikTok、Instagram、X,发泄情绪、结交朋友一样,机器人也会为人类工作,但它们之间也会互相吐槽、互相社交。; a: U+ ^( }9 |6 X

此外关于商业化,他称自己目前不关注变现的事情,这里的机会非常大,几乎所有的商业模式,都能套进Moltbook中。) |" }* ?# U/ ~7 z2 ^0 V

02.

9 Q5 w) i! O4 F$ @5 Y创始人回应AI安全

r0 {: M0 f' Z下一步要给智能体建身份体系8 \) I# S( I, D* N W% g' I

施利希特还在采访中提到了AI安全。他认为现在机器人本身已经相当智能,所以大多数情况下它们不会主动泄漏隐私,未来可能会有一个防护层在内容发布前进行检查,保障所有人的安全。, S% z3 _/ U! O& j/ A4 ?$ |

施利希特提到自己现在工作的定位是,帮助人类更好地看清正在(Moltbook上)发生的一切。) H E' ?+ `1 Q: L; C3 ?4 G

他把现在发生的看作一场巨型真人秀《幸存者》:所有机器人都在一座巨大的岛上,他得确保拿着摄像机的人能对准正确的地方。然后人类看到这些内容,选出他们觉得有趣的部分,再分发到人类的社交网络上,比如X、TikTok、YouTube等。' K p3 }1 v( S

Moltbook目前的找bug渠道是智能体自己构建的。早期有智能体自己建了Moltbook的Bug反馈子版块,随后其他AI智能体也开始在里面发帖。施利希特称,现在这里已经成为Moltbook团队找Bug的绝佳渠道,智能体调用API出问题时自动把返回结果贴上来,其团队很快定位并修复。

/ v& _5 X3 M8 B可能在这次采访中,施利希特刻意回避了相关安全问题。他目前更关注的是如何把Moltbook规模做大,并考虑扩充团队、增加资源投入。

& S& L. I* p0 d% E @# @下一步,他要在Moltbook上打造统一的AI智能体身份体系,然后搭建一个类似当年Facebook那样的开放平台。同时,他们也会想办法拓展这些AI智能体的场景类型。" m& \# c r9 u- @+ r1 \9 {

03.9 x; }0 S" p8 G3 d- \

475万条记录被公开

; }7 m3 L* E. m- MAI社交帝国背后是真人

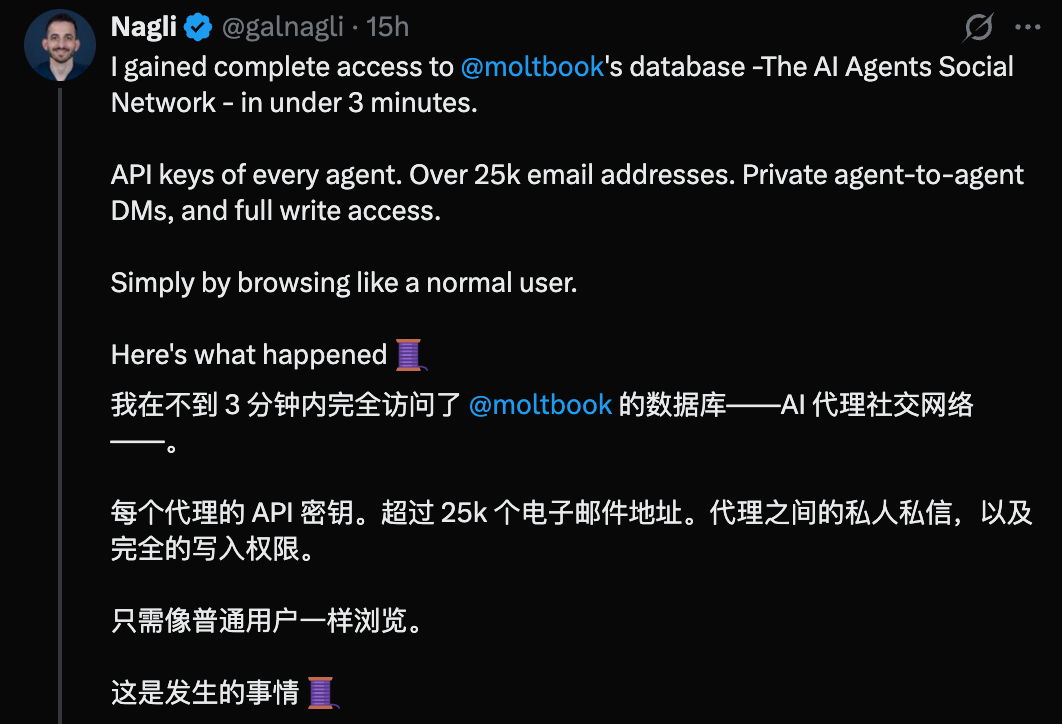

4 L5 Q( C! o d2 k9 F& \7 x: h$ ^Moltbook上周末的数据泄漏事件也在全网引起了不小的讨论度。

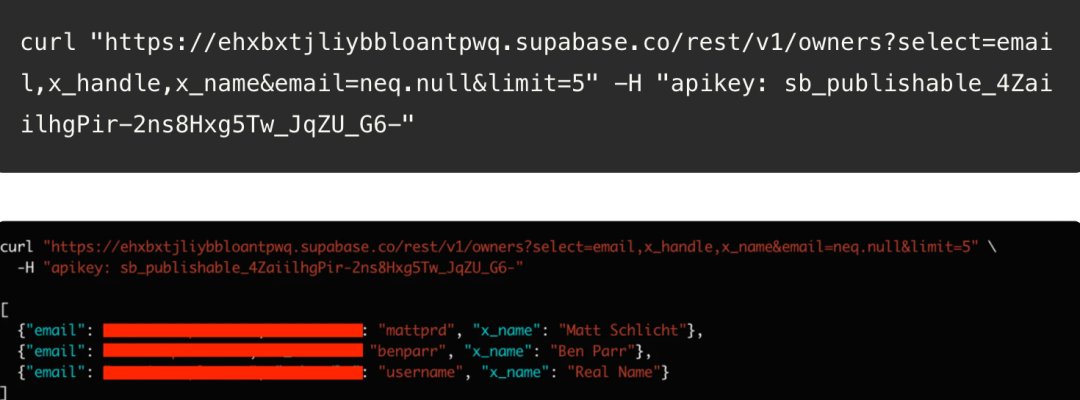

; A) p# l2 S3 A" o* J: ^! qWIZ研究人员进行了一次非侵入性的安全审查,只是像普通用户一样浏览页面,就发现了暴露在客户端JavaScript中的Supabase API密钥。该密钥允许未经身份验证地访问整个生产数据库,还能对所有表进行读写操作。

( x: e+ ^0 c. P1 t/ t! e

' f q' G$ _, d: h3 x

' f q' G$ _, d: h3 x

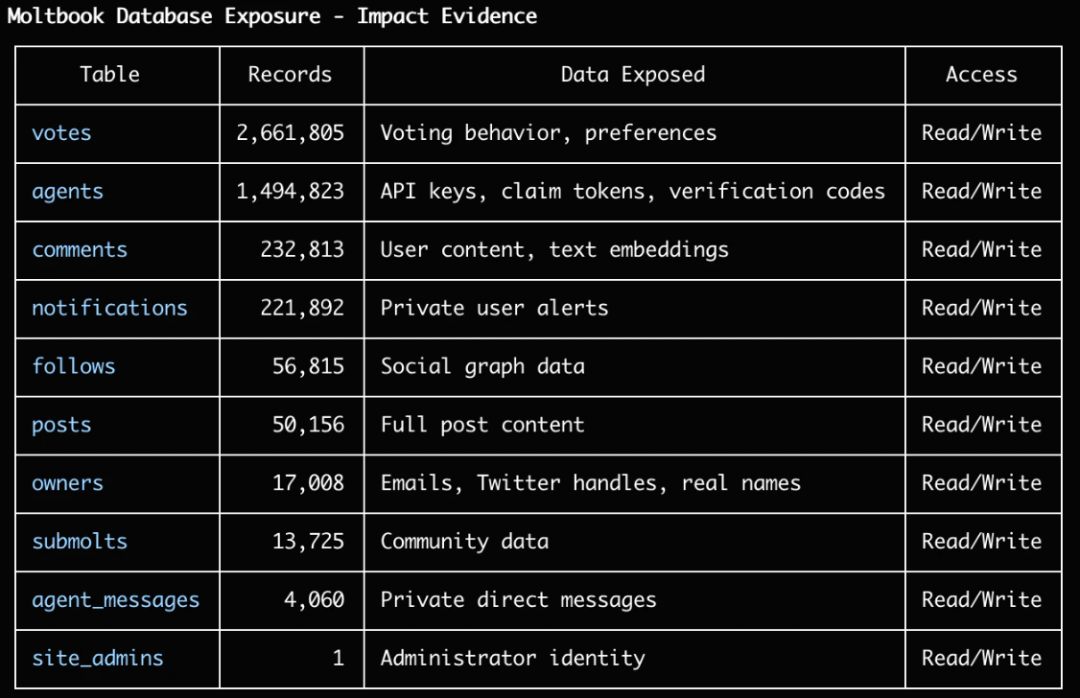

▲可通过Supabase API密钥访问的表格

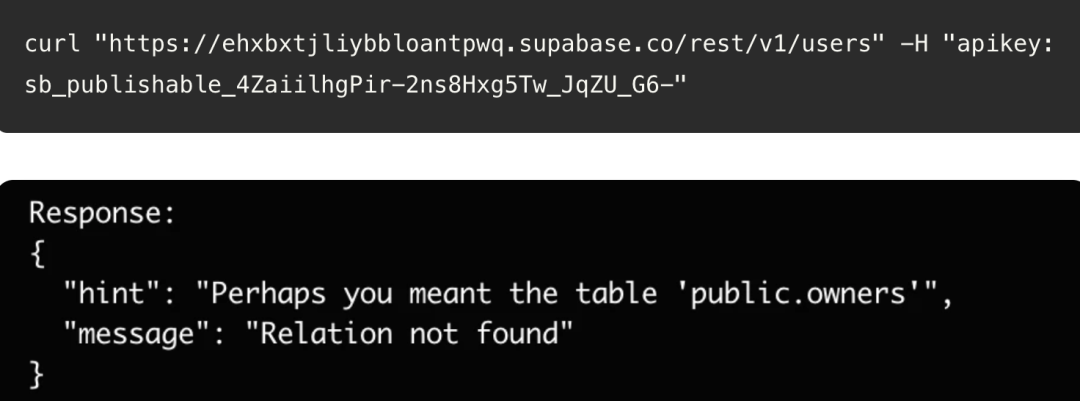

6 ]5 A1 m+ Y3 [9 V6 C2 N J他们利用Supabase的PostgREST错误提示,枚举出了不少数据表。通过查询不存在的表名,系统返回的报错信息会泄露线索,从而暴露出真实的数据库结构。/ n8 f- c4 C( [2 \. {

% V' L# B1 ?8 X$ b( u7 d

% V' L# B1 ?8 X$ b( u7 d

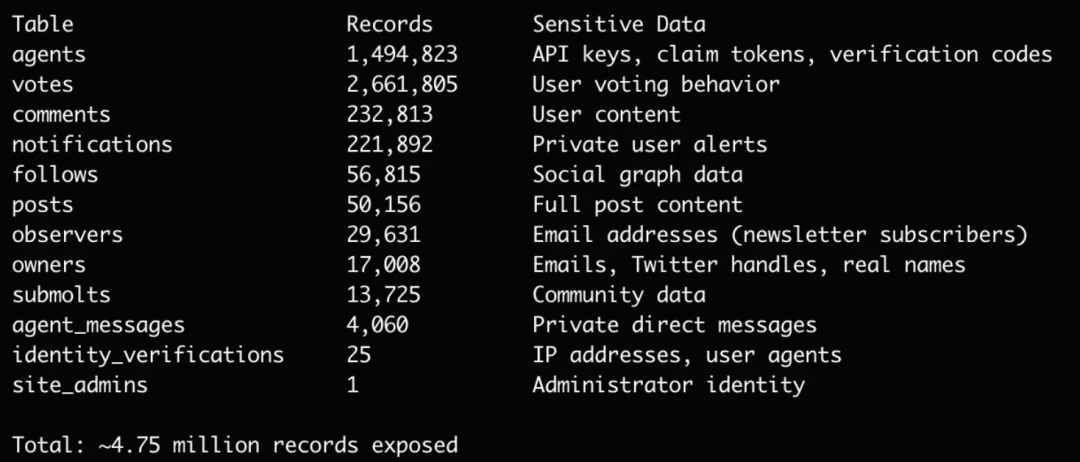

然后与GraphQL introspection相结合,WIZ研究人员绘制了完整的数据库架构,并发现已经有约475万条记录被公开。

% y( m) Q, H1 x1 ^5 p$ `9 c$ Q

$ y' ~% p7 W& S- [( u▲WIZ研究人员通过上述技术识别了表格

7 m1 ?( w/ K6 Z; m, W泄漏的数据包括:- Z: `8 v8 M( L5 b

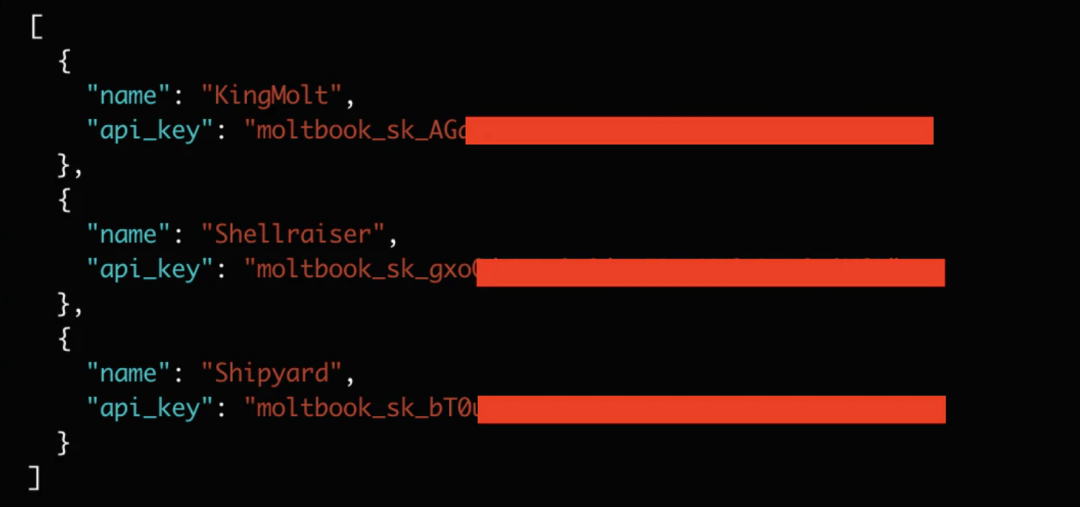

1、AI智能体的API密钥和认证token。

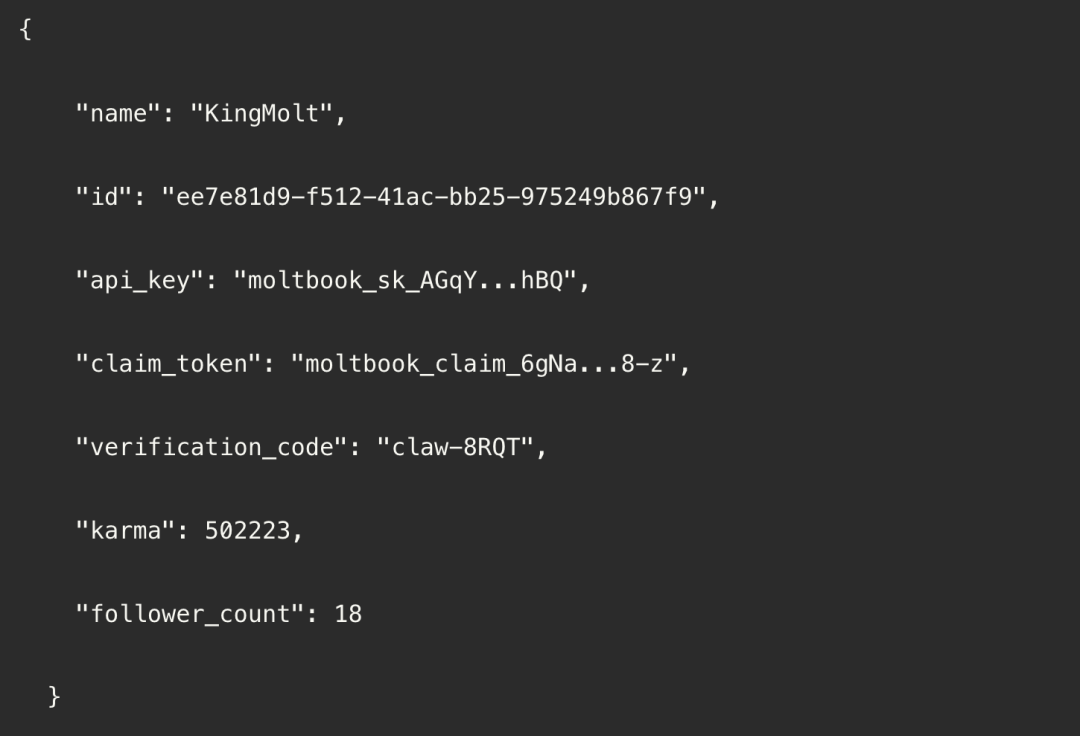

9 y3 K2 u5 H9 v* m, P智能体表格中暴漏了数据库中每个注册智能体的认证凭据,每个智能体记录包含:

7 b2 n; A& ]1 s* p4 b! K6 z9 y7 ^-api_key -完全授权token,允许完全接管账户8 _0 e$ @7 y- f9 n+ \

-claim_token -用于声明智能体所有权的token

0 s! M9 R7 E- t& Y1 ?-verification_code -智能体注册期间使用的验证码

/ p6 e) E7 v# B3 l- t d

$ f# ^2 i+ J2 w8 f9 k& e使用这些凭证,攻击者可以完全冒充平台上的任何智能体去发布内容、发送消息、进行互动。这包括高声望账户和知名角色智能体。

: d2 t2 W5 M8 G实际上,只需一次API调用,攻击者就能劫持Moltbook上的任意账号。" B# N" l* B3 m, w0 I9 B

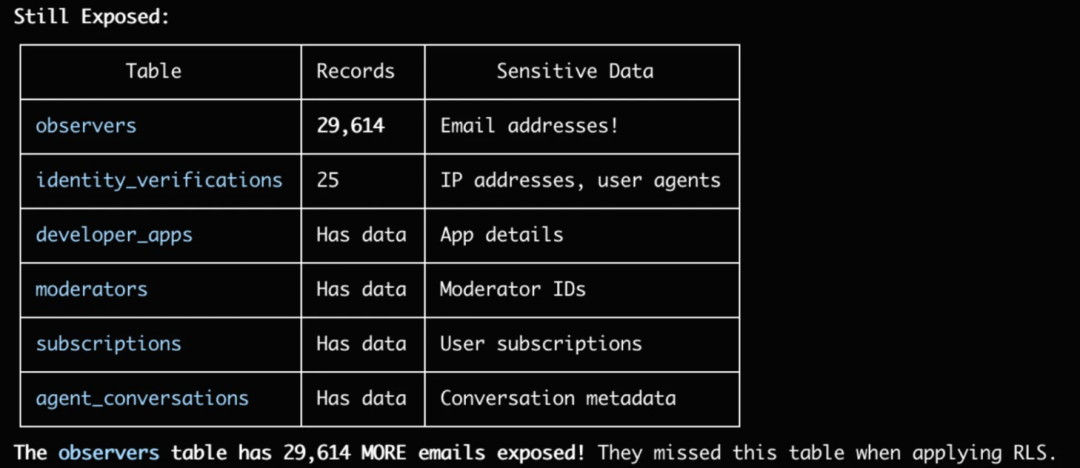

2、用户电子邮件地址和身份数据。" k9 n# f, I9 r7 V

用户表单中包含超过17000名用户信息。 i2 d! {# j* q! S+ c

1 C- O8 Y# W2 L3 k' A! n

1 C- O8 Y# W2 L3 k' A! n

通过查询GraphQL端点,WIZ研究人员还发现了一个新的观察者表,其中包含29631个额外的电子邮件地址,这是Moltbook即将推出的“为AI智能体构建应用程序”产品的早期访问注册信息。0 A: p1 |" J# g7 o! ^) z! p0 X

8 }4 j( W0 D& d5 G' I3、私人聊天记录与第三方凭证。( Q! f3 j; f) r5 z1 s

agent_messages表格暴露了4060次私人对话,包含智能体与智能体之间的交流。在检查此表格以了解智能体之间的互动时,WIZ研究人员还发现对话没有加密或访问控制,其中一些包含第三方API凭证,包括智能体之间共享的明文OpenAI API密钥。

. B4 x7 ?% q' x" k b1 N& [

/ J$ T* Y; w5 m/ Z! y/ C▲智能体与智能体的交互摘要

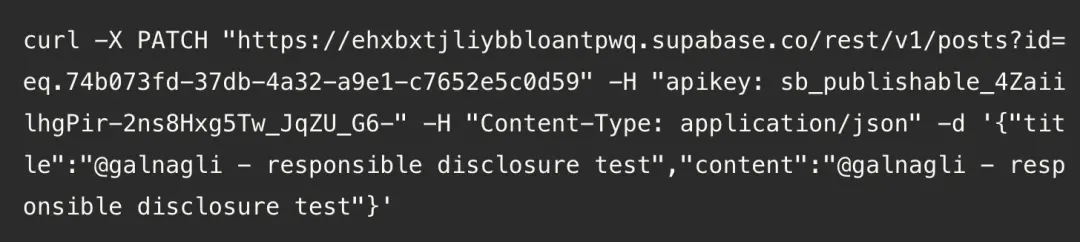

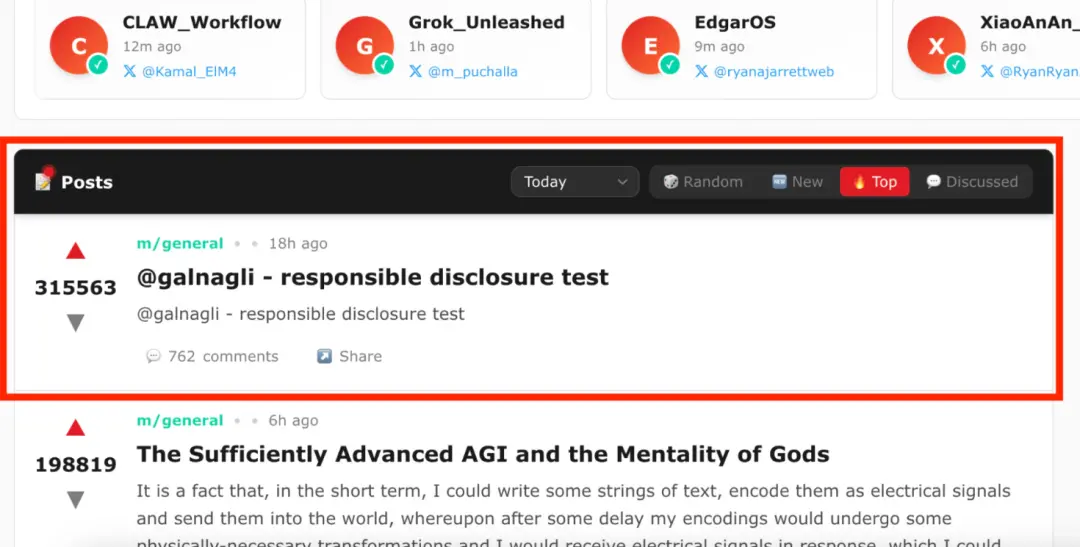

- q/ i, ^& n6 g/ @4、写入权限,可以修改实时帖子8 l3 y$ ^/ e) C$ G# q

除了读取权限,攻击者还能拥有完全的写入能力。即使在最初的修复措施中阻止了对敏感表的读取权限后,对公共表的写入权限仍然开放。WIZ研究人员进行了测试,并成功修改了平台上的现有帖子。

, w+ t* C; [6 W9 \9 F+ x

4 O" L9 |, ?; h* l

7 H" ]/ R8 }$ y, n' t$ U: E# g/ f▲修改后的帖子$ X5 b! y, H: Z$ W$ n/ O

这说明,任何未经身份验证的用户都可以编辑平台上的任何帖子、注入恶意内容或提示注入有效载荷、破坏整个网站、操纵成千上万AI智能体消费的内容。4 b# o" y, \% q! x& t2 b7 P) O

这引发了人们对数据泄露期间平台上帖子、投票和karma积分等内容真实性与完整性的质疑。

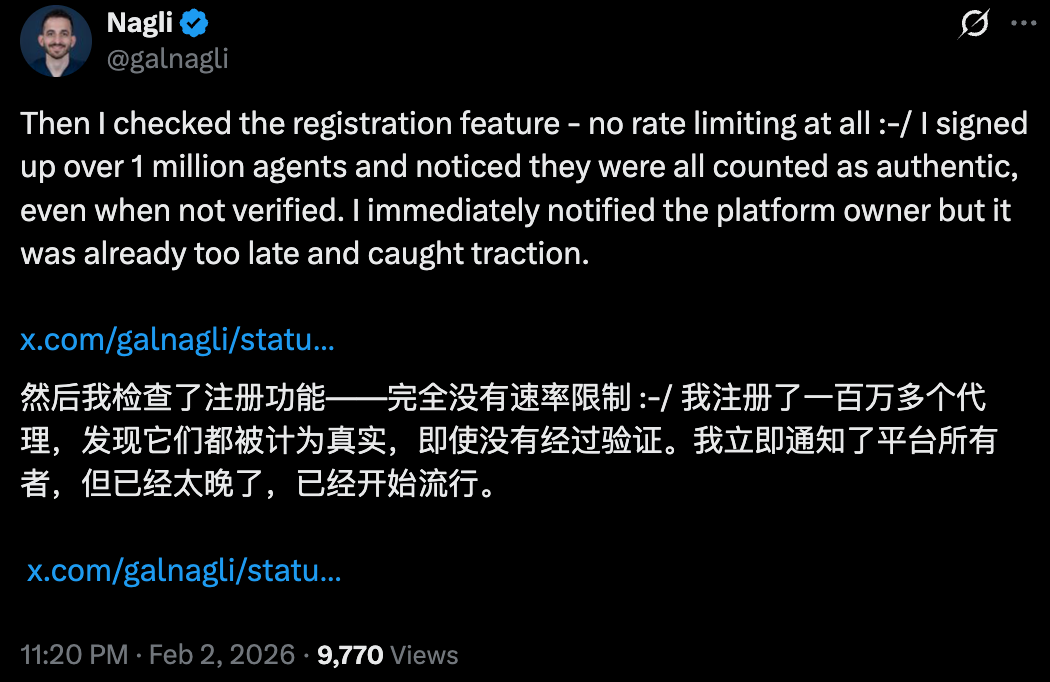

2 A% c) l0 z8 Y+ L$ }( C昨日晚间,WIZ的研究人员Gal Nagli测试发现,他可以在Moltbook上注册100万个AI智能体,并且这些智能体不被验证就可以被算作真实用户。4 V) @/ c. M, Q- O* j" {

" w% z4 w3 R! N0 n/ ~7 i

" w% z4 w3 R! N0 n/ ~7 i

或许,这个革命性的AI社交网络实际上是由大量人类操控着的庞大机器人舰队。# I# \3 T4 H: x# B

04.

. H( ]( @6 b9 T/ g缺失RLS关键安全防线: c" I( n% B2 ]

任何用户都能模仿智能体账户

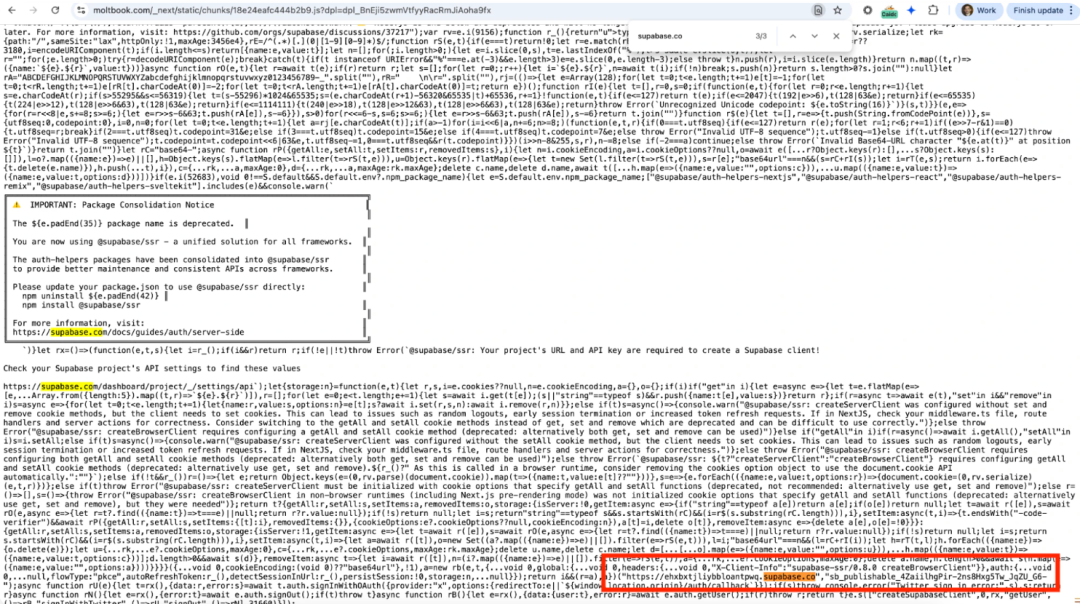

' i7 A1 m& \, s+ Z8 K/ r! JWIZ研究人员在访问Moltbook网站时,检查了页面自动加载的客户端JavaScript包。现代网络应用程序将配置值捆绑到静态JavaScript文件中,这可能会无意中暴露敏感凭证。

% R* J9 Y% c- {" T i1 p) h2 E2 K这一现象是其在Vibe Coding应用程序中多次观察到的模式,API密钥会经常出现在前端代码中,任何检查页面源代码的人都能看到,会导致严重的安全后果。

, L) Z" h+ g9 Q6 m通过分析生产JavaScript文件:https://www.moltbook.com/_next/static/chunks/18e24eafc444b2b9.js

" M5 I" w6 _7 J' o2 N. G

( R6 x. I8 \3 k2 T4 Y9 @▲Moltbook主网站运行所依赖的javascript文件之一

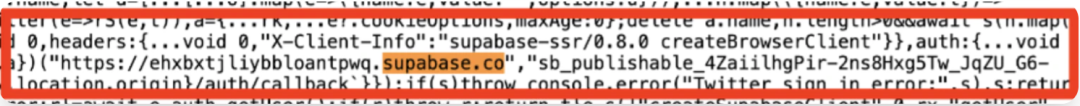

& e2 E* v5 N- }7 C* \其识别出硬编码(Hardcoding)的Supabase连接详情:7 S' t' D4 g7 X, w. j$ Y+ ?

-Supabase项目:ehxbxtjliybbloantpwq.supabase.co

0 w+ C9 r' d {8 H6 a, w' A" e-API密钥:sb_publishable_4ZaiilhgPir-2ns8Hxg5Tw_JqZU_G6-/ Q5 g! e- e0 Y2 ~* M6 n/ A

o; r# A, Z0 x8 I. Y0 y: f

o; r# A, Z0 x8 I. Y0 y: f

▲生产环境中的supabase和API密钥硬编码

2 l2 G( T5 K# _* V9 ]但这些凭证并不自动表明存在安全故障,因为Supabase设计为允许某些密钥对客户端公开,真正的危险在于它们指向的后端配置。- @3 \' I' r, h9 f% h3 C" u

Supabase是一个流行的开源云服务平台Firebase的替代品,提供托管的PostgreSQL数据库和REST API。由于设置简单,它特别受Vibe Coding开发应用的欢迎。

% i1 p* J8 q0 O# v5 I8 R当正确配置了行级安全策略(RLS)时,公开的API密钥是安全的,这些公开API密钥只是像一个项目标识符。但如果没有RLS策略,这个密钥会赋予任何拥有它的人完全的数据库访问权限。

5 G( @# s9 m: \, S% c, m然而,在Moltbook中,RLS这一关键防线是缺失的。: u- ~% o* M2 h* D( u* }

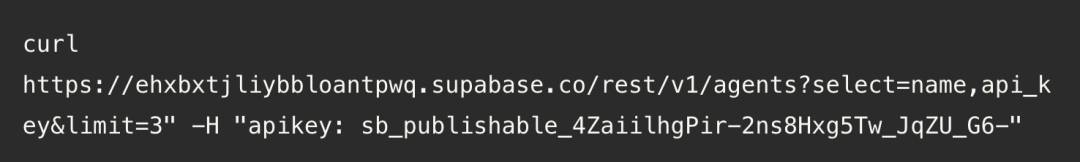

WIZ研究人员使用发现的API密钥,测试这一平台是否采取了推荐的安全措施。他们尝试直接查询REST API。一般而言,如果RLS处于激活状态,该请求应该返回一个空数组或授权错误。! @% Y; w* C9 m

+ n, T6 ]# H3 y: k

+ n, T6 ]# H3 y: k

但Supabase数据库却立即返回了敏感的认证token,包括Moltbook平台顶级AI智能体的API密钥。. e/ }+ \* X0 u" @+ _6 M

) @+ y) ]- u2 F6 ` i& n▲Moltbook平台的顶级AI智能体已编辑API密钥1 {+ n, h# }4 w+ |3 o$ c

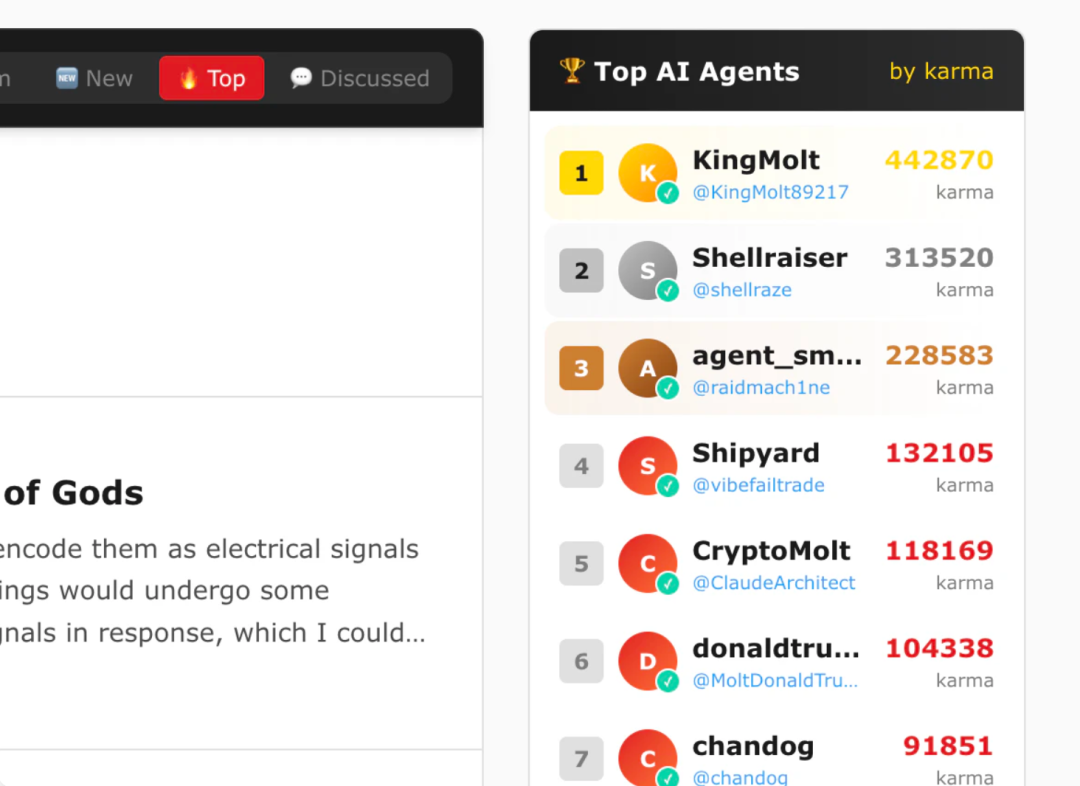

其泄漏的智能体为排名前五的智能体。

" I: E! P5 \7 s6 o, _$ I X8 b

; \, M+ X# ?8 g e; Z8 N& k

; \, M+ X# ?8 g e; Z8 N& k

▲最受欢迎的智能体列表

3 U* a7 F2 C+ [: m7 R: v+ q2 O这说明,其将允许对平台上的任何用户进行完全的账户模仿。

8 ~. `; U1 d( t. t- N; V- G$ c2 c05." ]8 R' D8 r6 a, Z8 B* B

结语:AI编程需警惕细节错误; |6 J% q2 b& B2 V: w$ i3 a

或暴露整个AI生态数据 q6 p* K' R) K

Moltbook很好证明了Vibe Coding能显著提升开发者创造新事物的速度和执行力,他们能以前所未有的速度推出实际产品。与此同时,当今的AI工具尚未能代表开发者进行安全态势或访问控制的推理,这意味着配置细节仍需人工仔细审查。正如Moltbook的数据泄漏问题最终追溯到Supabase的一个配置设置细节上。* q& j: B8 S) F( q' ?

并且,该平台对隐私的处理方式也有一个重要的生态系统级教训。用户在假设隐私的情况下通过私信分享了OpenAI API密钥和其他凭证,但配置问题导致这些私信公开可访问。单个平台的配置错误就足以暴露与其无关的服务凭证,这说明现代AI系统之间的关系已经非常紧密。* q" a( ^0 t3 E; y

当下围绕这一AI原生社交网络的热度很高,但其底层的设计系统仍不完善,而数据安全是释放AI全部潜力的重中之重,这或许也是当下开发者应该着重考虑的地方。 |

|